Когда сервер «не грузится», ОС легла после обновления, драйвер сети не поднялся или вы потеряли доступ по SSH, возникает неприятная пауза: как вообще управлять машиной, если “внутрь” не попасть? В дата-центре это решается просто — подойти к стойке, подключить монитор и клавиатуру, нажать кнопку питания, посмотреть, что происходит в BIOS/UEFI и на экране POST.

Но в реальности сервер часто стоит далеко: в колокейшене, у хостинг-провайдера, на выделенной площадке или просто в закрытой серверной. И вот тут появляется ключевая идея: управлять сервером можно “вне ОС” — через отдельный управляющий контур, который работает даже тогда, когда основной хост «мертв».

Эта статья — про архитектуру out-of-band управления:

- BMC как «мини-компьютер» на материнской плате,

- IPMI как классический протокол команд управления,

- iKVM (KVM over IP) как удалённая консоль «как монитор+клава+мышь»,

- как современный стандарт REST/JSON API для автоматизации.

Важно понимать контекст безопасности: BMC — это доступ уровня “почти физического присутствия”. Через него можно включать/выключать сервер, видеть консоль до загрузки ОС, монтировать виртуальные носители, обновлять прошивки. Поэтому техническая грамотность здесь должна идти вместе с дисциплиной security hardening.

Термины простыми словами: BMC, IPMI, iKVM, Redfish

BMC (Baseboard Management Controller) — отдельный контроллер (SoC), как правило находящийся на плате сервера (есть варианты отдельных модулей) со своей прошивкой, сетевым интерфейсом и сервисами управления. Он живёт независимо от основной ОС и часто продолжает работать при наличии дежурного питания даже когда сервер «выключен».

IPMI () — спецификация интерфейсов и команд для управления платформой: питание, датчики, события, Serial-over-LAN и т. п. На практике чаще всего речь про IPMI 2.0, самый распространённый набор возможностей и сообщений управления.

iKVM / KVM over IP — удалённая консоль: вы видите экран сервера (POST, BIOS/UEFI, загрузчик, инсталлятор ОС) и можете отправлять ввод с клавиатуры/мыши. В комплекте почти всегда идёт Virtual Media — возможность смонтировать образ ISO/IMG как удалённый «DVD/USB по сети».

Redfish — современный стандарт управления железом через HTTPS + REST + JSON, с моделями данных и схемами, удобный для автоматизации и интеграций в тулчейн (инвентаризация, мониторинг, обновления, оркестрация).

Модуль BMC у разных вендоров назыветсят по-разному: iDRAC/iLO/XCC/… — это, по сути, всегда BMC + набор интерфейсов (web UI, IPMI, Redfish, KVM, виртуальные носители), просто с разными названиями и лицензиями.

Как физически устроено управление сервером: архитектура BMC

BMC как отдельная система

BMC — это маленькая вычислительная система: у неё есть процессор, память, прошивка, веб-интерфейс, часто — отдельные механизмы хранения журналов и настроек. Самое важное: BMC работает независимо от основной ОС и даже от состояния загрузки сервера — пока присутствует standby-питание.

Откуда BMC берёт данные и как “управляет железом”

BMC собирает телеметрию с датчиков: температура, скорость вентиляторов, напряжения, статусы питания. Он же формирует журнал событий SEL (System Event Log): туда попадают аппаратные события (перегрев, сбои вентиляторов, ошибки питания, некоторые аппаратные ошибки), которые полезны в диагностике и расследованиях.

BMC управляет питанием и состояниями платформы: power on/off, reset, power cycle. Внутри платы он связан с подсистемами управления через служебные каналы (в терминах «внутренних шин и sideband-сигналов»), позволяя влиять на “железо” без участия ОС.

Сетевое подключение: dedicated vs shared

У BMC почти всегда есть вариант сетевого подключения:

- Dedicated management port — отдельный RJ-45 (или иной) порт только для управления. Плюсы: проще сегментировать, легче контролировать доступ, меньше шансов «случайно смешать» управление и прод-трафик.

- Shared NIC — BMC «делит» один из основных сетевых портов с сервером (LOM). Плюсы: экономия портов/кабелей. Минусы: выше риск, что management окажется в prod-сети, сложнее изоляция, больше неожиданных зависимостей (например, при сетевых изменениях на коммутаторе).

Для отказоустойчивости и безопасности dedicated чаще предпочтительнее, особенно в инфраструктуре с жёсткими требованиями.

IPMI: что умеет, как работает, где используется

IPMI — это «классика» out-of-band управления. Спецификация описывает архитектуру управления платформой и интерфейсы команд, а на практике IPMI чаще всего используют для быстрых операций: питание, датчики, SEL, SOL.

Типовые функции IPMI

- Питание: включить/выключить/перезагрузить/сделать power cycle.

- Датчики: чтение показаний температур/вентиляторов/напряжений.

- SEL: просмотр журнала аппаратных событий.

- SOL (Serial-over-LAN): доступ к последовательной консоли по сети — спасает на headless-системах, но требует корректной настройки последовательной консоли в BIOS/загрузчике/ОС.

- LAN-доступ и командная модель: часто IPMI используют через утилиты, а не через веб.

Инструменты и примеры: ipmitool

ipmitool — де-факто стандартный CLI-клиент для IPMI.Короткие примеры команд (без “боевых” паролей; используйте защищённые каналы и mgmt-сеть):

Статус питания

- ipmitool -I lanplus -H <bmc_host> -U <user> power status

Включить / выключить / power cycle

- ipmitool -I lanplus -H <bmc_host> -U <user> power on

- ipmitool -I lanplus -H <bmc_host> -U <user> power off

- ipmitool -I lanplus -H <bmc_host> -U <user> power cycle

Список датчиков

- ipmitool -I lanplus -H <bmc_host> -U <user> sensor list

Журнал SEL

- ipmitool -I lanplus -H <bmc_host> -U <user> sel list

- ipmitool -I lanplus -H <bmc_host> -U <user> sel elist

SOL (если настроена serial console)

- ipmitool -I lanplus -H <bmc_host> -U <user> sol activate

- ipmitool -I lanplus -H <bmc_host> -U <user> sol deactivate

Примечание: режим lanplus обычно подразумевает более современный стек с шифрованием/аутентификацией по сравнению с наследием, но реальная безопасность зависит от конкретной реализации BMC и настроек.

Ограничения IPMI: важные “неочевидности”

- Наследие совместимости: в некоторых реализациях встречаются устаревшие крипто-настройки/режимы ради поддержки старых клиентов.

- Разный уровень качества у разных платформ: IPMI — стандарт, но “как именно” он реализован — сильно зависит от производителя.

- IPMI ≠ iKVM: IPMI не гарантирует графическую консоль. Консоль и виртуальные носители — это обычно отдельная подсистема (KVM/Virtual Media), даже если всё доступно из одного веб-интерфейса.

iKVM и Virtual Media: удалённая консоль как “физический доступ”

Как iKVM работает концептуально

iKVM — это поток удалённого «экрана» + канал ввода. BMC получает видеовыход (или его цифровую копию), захватывает события клавиатуры/мыши и передаёт по сети. Virtual Media добавляет возможность подключить ISO/IMG как будто вы вставили флешку/диск в сервер — только “по сети”.

Что можно сделать через iKVM

- Установить ОС “с нуля”, когда нет PXE или нет доступа к ОС.

- Увидеть POST-ошибки, зайти в BIOS/UEFI, изменить порядок загрузки.

- Настроить RAID/HBA BIOS, Secure Boot, параметры виртуализации, выполнить диагностику до ОС.

Подводные камни iKVM

- Лицензирование: у некоторых платформ KVM/Virtual Media могут быть “Enterprise”-функциями.

- Производительность и WAN: задержки, качество картинки, нестабильность на плохих каналах — нормальная реальность.

- Старые клиенты vs HTML5: исторически встречались Java/ActiveX-консоли, современные платформы чаще дают HTML5, но в «зоопарке» серверов может быть всё.

- Разрешение и видеорежимы: нестандартные режимы, высокий DPI, особенности UEFI-графики иногда ломают ожидания.

Когда лучше SOL вместо iKVM: если у вас headless Linux и корректно настроена serial console, SOL часто даёт более устойчивый канал для диагностики, чем «тяжёлая» графическая консоль.

Redfish: современный стандарт API управления сервером

Что такое Redfish и почему его продвигают

Redfish — это индустриальный стандарт управления инфраструктурой через веб-подход: HTTPS + REST semantics + JSON, с опорой на формализованную модель данных и схемы. Он задуман как «нормальный API-контракт» для автоматизации и инструментов (CMDB, инвентарь, IaC, обновления).

Как выглядит Redfish “на практике”

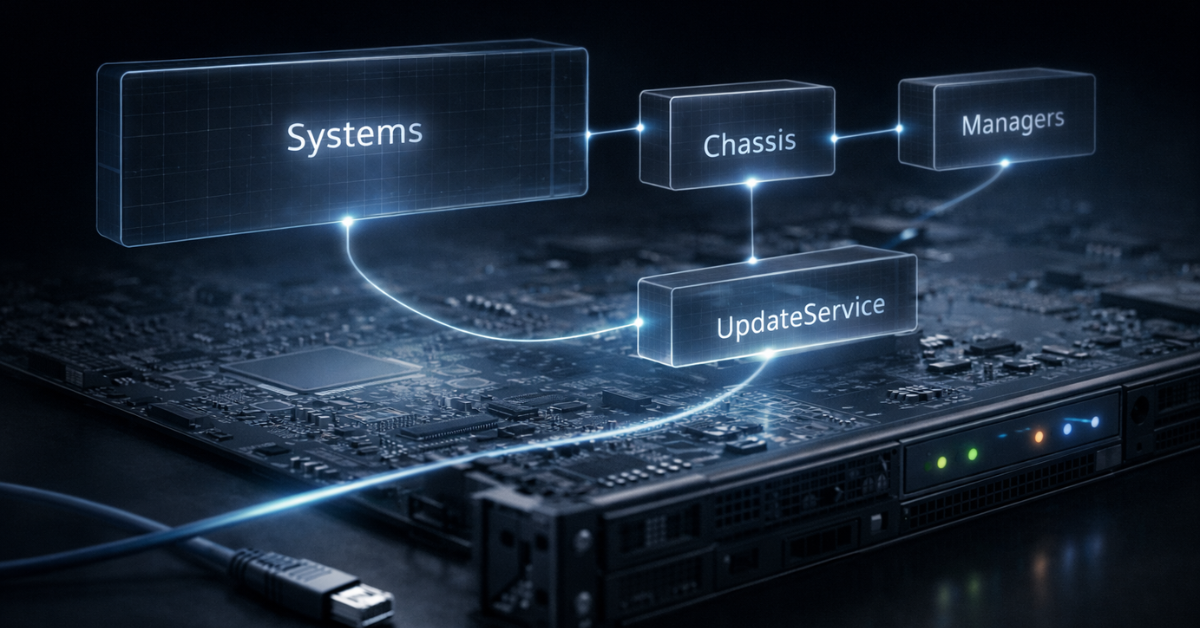

У Redfish есть типовые «ветки» ресурсов. На концептуальном уровне чаще всего встречаются:

- Systems — системы/хосты (CPU/память/состояние/действия reset)

- Chassis — шасси (питание/термальные зоны/вентиляторы)

- Managers — управляющие контроллеры (в т. ч. BMC как менеджер)

- UpdateService — обновления

- Accounts/SessionService — учётки и сессии

Мини-примеры запросов (формат и пути могут чуть отличаться по реализации, но общий стиль именно такой):

Информация о системе

- curl -k -u user: pass https://<bmc>/redfish/v1/Systems

Состояние конкретной системы

- curl -k -u user: pass https://<bmc>/redfish/v1/Systems/1

Действие Reset (пример логики)

- curl -k -u user: pass -X POST \

https://<bmc>/redfish/v1/Systems/1/Actions/ComputerSystem. Reset \

-H 'Content-Type: application/json' \

-d '{" ResetType":" PowerCycle"}'

Redfish специфицирует семантику и модель, поэтому при нормальной поддержке вы получаете более предсказуемые структуры данных, чем в «сыром» наборе IPMI-команд.

Где Redfish лучше IPMI

- Массовая автоматизация: инвентаризация, статусы, управление жизненным циклом.

- Единый контракт данных: проще строить мониторинг, аудит и compliance вокруг стандартизованных полей.

- Интеграция с тулчейном: удобнее для Ansible/Terraform-подобных процессов (через модули/HTTP).

Сравнение: IPMI vs iKVM vs Redfish

| Технология | Тип интерфейса | Что умеет | Лучшие сценарии | Ограничения | Риски |

|---|---|---|---|---|---|

| IPMI | Протокол команд (часто через CLI) | Питание, датчики, SEL, SOL | Быстро проверить состояние/сенсоры, перезагрузить, снять SEL | Не даёт полноценной графической консоли; качество/безопасность зависят от реализации | Высокая привилегированность, риск ошибок конфигурации и экспонирования |

| iKVM + Virtual Media | Удалённая графическая консоль + виртуальные носители | Полный доступ к экрану до ОС, ввод, удалённая установка ОС | POST/BIOS/UEFI, установка ОС, диагностика “когда всё сломалось” | Может требовать лицензии; может тормозить по WAN; возможны ограничения по видео | Практически “физический доступ” — требует строгой изоляции и контроля |

| Redfish | HTTPS REST/JSON API | Инвентарь, состояние, журналы/health, операции reset, обновления (по поддержке) | Автоматизация, CMDB/инвентарь, оркестрация, мониторинг | Поддержка может быть частичной; пути/ресурсы иногда отличаются | Тот же “привилегированный контур”, важны TLS, RBAC, сегментация |

Как быстро сделать выбор:

- нужно увидеть экран и поставить ОС — берите iKVM + Virtual Media;

- нужно быстрое ручное управление питанием/сенсорами — часто достаточно IPMI;

- нужно масштабно и стандартизировано автоматизировать — ставьте на Redfish.

Безопасность BMC/IPMI/Redfish: риски и hardening

CISA и NSA : BMC — доверенный компонент, который работает отдельно от ОС и позволяет удалённо управлять системой даже в выключенном состоянии, поэтому он должен быть защищён как критический управляющий интерфейс. также отдельно предупреждает о рисках использования IPMI как интерфейса, дающего доступ к BIOS/дискам и железу.

Модель угроз: почему BMC — “самая привилегированная точка”

Если злоумышленник получает доступ к BMC, он может выполнять действия уровня обслуживания: управлять питанием, менять параметры загрузки, работать с удалённой консолью и виртуальными носителями, собирать аппаратные сведения, влиять на процесс восстановления. Это не “ещё один веб-логин”, это контур управления платформой.

Сетевой дизайн

- Выделенная management-сеть/VLAN. BMC не должен жить в общей prod-сети.

- ACL/Firewall: доступ к BMC только с jump-host/bastion или админских подсетей через VPN.

- Запрет прямого доступа из интернета. Вообще.

- Контроль DNS/PKI: нормальные сертификаты (корпоративный CA), чтобы не приучать людей отключать проверку TLS.

Учётки, роли, доступ

- Уникальные пароли, отключение/переименование дефолтных пользователей.

- RBAC: роли “read-only/оператор/админ” и минимально необходимые привилегии.

- Если доступна интеграция с LDAP/AD — используйте, но не забывайте про отказоустойчивость доступа.

- MFA: если BMC не поддерживает нативно — реализуйте через bastion/VPN и строгую политику доступа.

Шифрование и протоколы

- Включите TLS на веб/Redfish, по возможности отключите слабые версии/наборы шифров.

- Отключите ненужные сервисы: всё, чем вы не пользуетесь, расширяет поверхность атаки.

- Если Redfish и современный web UI закрывают задачи — по возможности ограничьте legacy-интерфейсы, которые не нужны.

Обновления и supply chain

- Регулярно обновляйте прошивки BMC/BIOS в рамках change management (с окнами обслуживания и планом отката).

- Проверяйте источники прошивок и контроль версий. В документации отдельно подчёркивается важность обновлений и управляемой конфигурации.

Логи и мониторинг

- Включите audit logs (если есть), настройте экспорт в SIEM/централизованный лог-коллектор.

- Отслеживайте: попытки входа, изменения конфигурации, операции power/reset, включение KVM/Virtual Media, загрузки обновлений.

Чек-лист hardening

- Выделите отдельный VLAN/сеть для BMC (никакой “общей” сети).

- Разрешите доступ к BMC только через VPN + bastion/jump-host (разумеется инфраструктура VPN/bastion должна быть отдельной от управляемой - чтоб в случае сбоя вы могли подключиться к серверу, но максимально безопасно).

- Закройте доступ к management-интерфейсам из интернета.

- Смените дефолтные учётки, задайте уникальные длинные пароли/политику ротации.

- Включите RBAC и разнесите роли: “просмотр” отдельно от “админ”.

- Включите TLS, используйте сертификаты от корпоративного CA.

- Отключите ненужные сервисы и протоколы, которые не используются.

- По возможности ограничьте legacy-доступ (старые интерфейсы), оставив современные безопасные варианты.

- Введите процесс обновлений BMC/BIOS: окно, тест, откат, контроль версий.

- Включите аудит и централизованный сбор логов (SIEM).

- Мониторьте подозрительные события: неудачные логины, включение Virtual Media, массовые операции reset.

- Документируйте владельцев BMC, правила доступа, процедуру аварийного доступа.

- Периодически проверяйте фактическую сетевую экспозицию (скан правил/ACL в mgmt-сети).

- Для shared NIC — отдельно проверьте, что BMC не “подмешался” в prod-сегмент.

Практические сценарии: что выбрать и как применять

| Задача | Лучший инструмент | Почему | Примечания |

|---|---|---|---|

| Сервер не грузится, нужно увидеть POST/BIOS | iKVM | Прямой доступ к экрану до ОС | Проверьте лицензии, предпочтительнее HTML5 |

| Нужно удалённо установить ОС без PXE | iKVM + Virtual Media | ISO “как флешка” по сети | WAN может сильно замедлить установку |

| Нужно быстро перезагрузить/посмотреть сенсоры | IPMI | Быстро и просто через CLI | Только через mgmt-сеть, минимум прав |

| Нужно массово собрать инвентарь/серийники | Redfish | API и стандартизированные данные | Кэшируйте, учитывайте rate limits |

| Нужно автоматизировать power/reset в пайплайне | Redfish (или IPMI, если Redfish нет) | Удобнее скриптуется и интегрируется | Продумайте RBAC и аудит операций |

Частые ошибки и “неочевидные моменты”

- «Открыл IPMI наружу — зато удобно». Это не удобно, это риск: management-интерфейсы не предназначены для интернета.

- Shared NIC незаметно оказался в prod-сети, и доступ к BMC получили те, кто не должен.

- Самоподписанный сертификат → все отключили проверку TLS “временно” → временное стало постоянным.

- Один и тот же пароль на всех BMC (или пароль живёт годами).

- BMC не обновляли годами, потому что “он же работает”.

- KVM есть, но Virtual Media нет (или наоборот) — из-за лицензии/уровня функций.

- SOL “не работает”, потому что serial console не включили в BIOS/GRUB/ОС.

- Redfish “есть”, но урезан: часть ресурсов/действий недоступна на конкретной модели.

- Права слишком широкие: каждому администратору выдали полный доступ вместо ролей.

- Логи не собираются централизованно — расследовать инциденты нечем.

- Нет процедуры аварийного доступа: кто и как заходит в BMC в инциденте — не определено.

- Сетевые ACL настроены “широко”, потому что так проще при внедрении — и так и остаётся.

IPMI vs Redfish: что выбрать

Если упростить до принципа:

- IPMI — практичный “минимальный набор” для оперативных действий (питание, сенсоры, SEL, SOL). Его любят за простоту и универсальность, но безопасность и удобство интеграции зависят от реализации и настроек.

- Redfish — предпочтительный вариант для автоматизации и стандартизованного управления: веб-подход, JSON, схемы, удобная интеграция с современными инструментами.

Практическая рекомендация:

- если вы строите процессы IaC/инвентаризацию/массовые операции — делайте ставку на Redfish, а IPMI держите как fallback там, где Redfish ограничен или отсутствует;

- если ваша задача — ручное обслуживание “здесь и сейчас” в небольшом масштабе — IPMI может быть достаточен, при условии строгой изоляции mgmt-сети и hardening;

- для аварийной диагностики “не загружается вообще” — iKVM остаётся незаменимым.

FAQ

IPMI — это то же самое, что iKVM? Нет. IPMI — это команды управления (питание/датчики/SEL/SOL), а iKVM — графическая консоль и удалённый ввод.

Можно ли управлять сервером, если ОС полностью “мертва”? Да, в этом смысл out-of-band: BMC работает независимо от ОС при наличии standby-питания.

Что безопаснее: IPMI или Redfish? Redfish как стандарт опирается на современный HTTPS/JSON-подход, но безопасность определяется конфигурацией: сегментация сети, TLS, RBAC, обновления.

Нужен ли отдельный порт управления? Часто да: dedicated порт проще изолировать и контролировать. Shared NIC допустим, но требует повышенного внимания к сегментации и ACL.

Что делать, если iKVM тормозит? Проверьте маршрут (WAN/VPN), ограничения полосы, задержки, попробуйте уменьшить качество/частоту обновления в консоли; для текстовой диагностики используйте SOL, если настроена serial console.

Как понять, поддерживает ли мой сервер Redfish? Обычно это видно в веб-интерфейсе BMC или документации платформы. Технически — наличие эндпоинта /redfish/v1/ (при включённом сервисе) — частый индикатор поддержки.

Можно ли использовать IPMI в автоматизации? Да, но для масштабной автоматизации часто удобнее Redfish (стандартизованные JSON-структуры и типовые ресурсы).

Какие минимальные меры защиты обязательны? Изоляция management-сети, запрет интернета, доступ только через VPN/bastion, уникальные учётки и RBAC, TLS, обновления и аудит.

Заключение

BMC — это основа out-of-band управления: отдельный контроллер, который даёт доступ к серверу даже без рабочей ОС. IPMI полезен как быстрый и простой инструмент для питания, сенсоров и журналов. iKVM даёт “почти физическое присутствие” через удалённую консоль и Virtual Media. Redfish — современный стандарт, который лучше всего ложится на автоматизацию и инфраструктурный тулчейн.

Главная мысль: BMC — мощнейший инструмент эксплуатации, но он требует дисциплины безопасности — ровно потому, что по уровню привилегий это один из самых чувствительных интерфейсов в сервере.